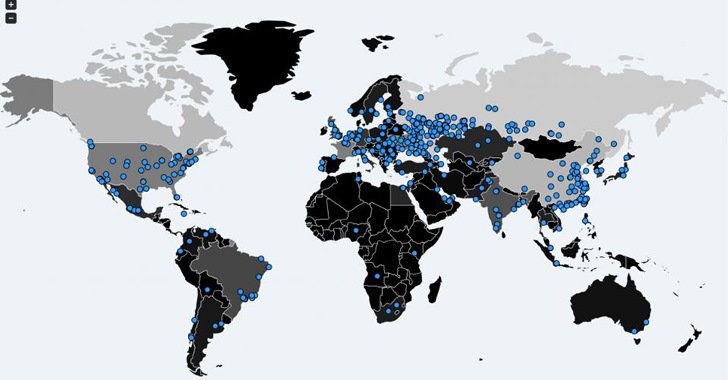

В пятницу вечером, 12.05.2017, вредоносная программа, относящаяся к классу криптовымогателей WannaCry «Ransom:Win32.WannaCrypt» нанесла ущерб многим компаниям и организациям по всему миру, включая министерство внутренних дел РФ, сотовых операторов, испанскую телекоммуникационную компанию Telefonica, больницы в Великобритании и американскую компанию доставки FedEx, а также домашним пользователям интернета. В большинстве случаев использовалась уже неподдерживаемая с 2014 года Windows XP, для которой только 13.05.2017 Microsoft пошла на беспрецедентный шаг и выпустила патч. Вирус WannaCrypt опасен только для ОС Windows и не затрагивает macOS. Примечательно, что угроза использует украденные эксплойты Агентства национальной безопасности США.

Для удаления рекламного ПО удобно использовать AdwCleaner.

Вирус-шифровальщик WannaCrypt использует уязвимость Microsoft Windows MS17-010, чтобы выполнить вредоносный код и запустить программу-шифровальщик на уязвимых ПК, затем вирус предлагает заплатить злоумышленникам порядка 300$ в биткойнах, чтобы осуществить расшифровку данных. Вирус широко распространился в мировых масштабах, получив активное освещение в СМИ.

Самое страшное, что вирус запускается сам, без каких-либо действий пользователя. То есть можно сходить на обед, а вернувшись, обнаружить что все документы и фотографии за несколько лет уже зашифрованы, притом что никто ничего не запускал! Нет ничего хуже потерянных личных данных!

Обратите внимание на этот момент — от пользователя не требуется никакой реакции!

Обычно основной путь заражения вирусом — это электронная почта или пиратский контент, скачанный с торрентов, поэтому, во первых, избегайте скачивания контента с расширениями .js и .exe, или же, документов с макросами (в Excel или Word).

Авторы WannaCrypt воспользовались утечкой из ShadowBrokers, в результате которой миру стали известны множество ранее неизвестных уязвимостей и способов проведения атак. Среди них была и уязвимость ETERNALBLUE и связанный с ней бэкдор DOUBLEPULSAR. Первая позволяла через уязвимый протокол SMBv1 получать удаленный доступ к компьютеру и незаметно устанавливать на него программное обеспечение. Злоумышленник, сформировав и передав на удалённый узел особо подготовленный пакет, способен получить удалённый доступ к системе и запустить на ней произвольный код.

Уязвимость существует только на стороне SMB сервера. Расшарен ли у вас каталог или нет, не имеет значения, в Windows все равно запущен сервис, слушающий 445 порт. При доступе клиента к серверу они согласуют и используют максимальную версию SMB, поддерживаемую одновременно и клиентом и сервером.

Компания Microsoft еще в марте выпустила соответствующий патч для данной уязвимости, но, как показывает опыт, многие пользователи по разным причинам (как правило, из-за обновлений по сбору телеметрии и шпионажу) отключили автообновление Windows и не удосужились его установить на свои компьютеры. Уязвимость ETERNALBLUE присутствует на всех версиях Windows.

Из-за масштабности заражения компания Microsoft 13.05.2017 выпустила обновления безопасности KB4012598 даже для неподдерживаемых уже систем (Windows XP, 2003 Server, 2008 Server)!

Для заражения вам не требуется никуда кликать, ничего нажимать и ничего открывать. Достаточно иметь просто уязвимый, непропатченный и подключенный к Интернет (в том числе и через другие компьютеры, например, в локальной сети) компьютер на базе платформы Windows, чтобы стать жертвой WannaCrypt.

По истечении нескольких дней уже можно сказать, что не зря название этой атаки ассоциируется с песней Кита Урбана «Tonight I Wanna Cry» («Сегодня я хочу плакать»). Ее масштабы оказались достаточно огромными — число жертв превысило 300 тысяч.

Для шифрования используется 2048-битный ключ RSA, а «под раздачу» попадают файлы со следующими расширениями:

.der, .pfx, .key, .crt, .csr, .p12, .pem, .odt, .sxw, .stw, .3ds, .max, .3dm, .ods, .sxc, .stc, .dif, .slk, .wb2, .odp, .sxd, .std, .sxm, .sqlite3, .sqlitedb, .sql, .accdb, .mdb, .dbf, .odb, .mdf, .ldf, .cpp, .pas, .asm, .cmd, .bat, .vbs, .sch, .jsp, .php, .asp, .java, .jar, .class, .mp3, .wav, .swf, .fla, .wmv, .mpg, .vob, .mpeg, .asf, .avi, .mov, .mp4, .mkv, .flv, .wma, .mid, .m3u, .m4u, .svg, .psd, .tiff, .tif, .raw, .gif, .png, .bmp, .jpg, .jpeg, .iso, .backup, .zip, .rar, .tgz, .tar, .bak, .ARC, .vmdk, .vdi, .sldm, .sldx, .sti, .sxi, .dwg, .pdf, .wk1, .wks, .rtf, .csv, .txt, .msg, .pst, .ppsx, .ppsm, .pps, .pot, .pptm, .pptx, .ppt, .xltm, .xltx, .xlc, .xlm, .xlt, .xlw, .xlsb, .xlsm, .xlsx, .xls, .dotm, .dot, .docm, .docx, .doc

Как можно заметить, шифруются офисные файлы (Excel, Word, PowerPoint, Open Office), музыкальные и видео файлы, архивы, сообщения e-mail и почтовые архивы, файлы баз данных MS SQL, MS Access, графические файлы MS Visio, Photoshop, а также виртуальные машины и другие.

Для защиты необходимо срочно принять следующие меры противодействия:

Как обновить Windows, чтобы защититься от WannaCry

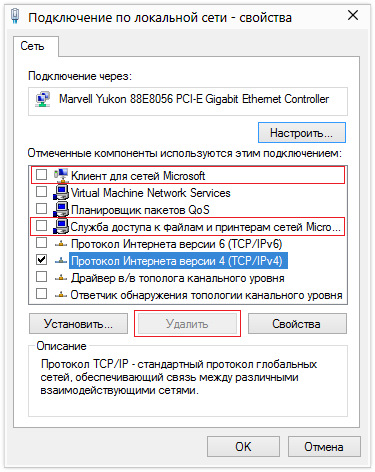

0. Отключить протокол SMBv1, удалив в свойствах сетевого адаптера (ncpa.cpl) компоненты "Служба доступа к файлам и принтерам сетей Microsoft" ("File and Printer sharing") и "Клиент сетей Microsoft".

Протокол SMBv1 смело можно отключить, если в вашей сети нет ОС ранее Windows Vista и устаревших принтеров.

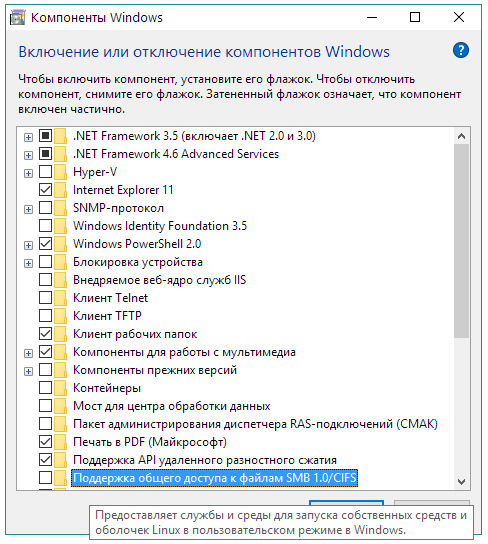

Для систем Windows Windows 8.1 и старше вообще есть возможность удалить компонент "Поддержка общего доступа к файлам SMB 1.0/CIFS" ("The SMB1.0/CIFS File Sharing Support", "Старые возможности LAN Manager"). Идем в Панель управления — Программы и компоненты — Включение или отключение компонентов Windows.

Выключить SMBv1 можно через командную строку (cmd.exe) и через PowerShell (powershell.exe):

Set-SmbServerConfiguration -EnableSMB1Protocol $false

Можно удалить сам сервис, отвечающий за SMBv1

Скопируйте строки ниже, вставьте в блокноте и сохраните с именем и расширением "DisableSMB1.cmd"

Затем запустите от имени администратора.

echo off

echo Disable Spy SMB 1.0 Protocol on Server

reg add "HKLM\SYSTEM\CurrentControlSet\services\LanmanServer\Parameters" /v SMB1 /t REG_DWORD /d 0 /f

rem reg add "HKLM\SYSTEM\CurrentControlSet\services\NetBT\Parameters" /v SMBDeviceEnabled /t REG_DWORD /d 0 /f

sc config LanmanServer depend= SamSS/Srv2

sc config srv start= disabled

rem sc config LanmanWorkstation depend= Bowser/MRxSmb20/NSI

rem sc config mrxsmb10 start= disabled

sc config RpcLocator start= disabled

%SystemRoot%\Sysnative\Dism.exe /online /norestart /disable-feature /featurename:SMB1Protocol

echo — Done

pause

Отключаем SMB1 через реестр

Аналогично отключается через реестр Windows (regedit.exe).

Скопируйте строки ниже, вставьте в блокноте и сохраните с именем и расширением "DisableSMB1.reg"

После этого даблклик на сохраненном файле и на вопрос о внесении изменений ответить "Да". После этого перезагрузить систему.

Windows Registry Editor Version 5.00

;Отключаем уязвимый для вируса-шифровальщика WannaCrypt протокол SMB 1.0 на стороне сервера — не будет доступа по сети из Windows XP и более ранних ОС к ресурсам этого компьютера

;Также можно удалить в свойствах сетевого адаптера компоненты: "Служба доступа к файлам и принтерам сетей Microsoft" ("File and Printer sharing") и "Клиент сетей Microsoft"

;Протокол SMB 1.0 можно выключить полностью во всех сетях, где нет ОС младше Windows Vista и устаревших принтеров!

;"SMB Signing": EnableSecuritySignature — позволяет добавлять в конец каждого сообщения электронную подпись, что существенно повышает его защищенность

;RequireSecuritySignature — сервер будет работать только с клиентами, поддерживающими SMB Signing

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters]

"SMB1"=dword:00000000

"EnableSecuritySignature"=dword:00000001

"RequireSecuritySignature"=dword:00000001

;Убираем зависимость службы "Сервер" от службы "Драйвер сервера Server SMB 1.xxx"

;"DependOnService"="SamSS Srv2" вместо "SamSS Srv"

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer]

"DependOnService"=hex(7):53,00,61,00,6d, 00,53,00,53,00,00,00,53,00,72,00,76,00, \

32,00,00,00,00,00

;Отключаем службу "Драйвер сервера Server SMB 1.xxx", которая нужна только для совместимости: обеспечение взаимодействия между Windows XP и клиентами более ранних версий ОС

;"ImagePath"="System32\DRIVERS\srv.sys"

;srvsvc.dll — Server Service DLL — обеспечивает общий доступ к файлам, принтерам для данного компьютера через сетевое подключение

;По умолчанию используем "Драйвер сервера Server SMB 2.xxx" — обеспечивает взаимодействие между Windows Vista и клиентами более поздних версий

;sc config srv start= disabled

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\srv]

"Start"=dword:00000004

;Убираем зависимость службы "Рабочая станция" от службы "Мини-перенаправитель SMB 1.x"

;"DependOnService"="Bowser MRxSmb20 NSI" вместо "Bowser MRxSmb10 MRxSmb20 NSI"

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\LanmanWorkstation]

"DependOnService"=hex(7):42,00,6f, 00,77,00,73,00,65,00,72,00,00,00,4d, 00,52,00, \

78,00,53,00,6d, 00,62,00,32,00,30,00,00,00,4e, 00,53,00,49,00,00,00,00,00

;Отключаем службу "Мини-перенаправитель SMB 1.x", которая нужна только для совместимости: реализует протокол SMB 1.x (CIFS), который позволяет подключаться к сетевым ресурсам, расположенным на серверах более ранних версий ОС, чем Windows Vista и выше

;"ImagePath"="system32\DRIVERS\mrxsmb10.sys"

;wkssvc.dll — Workstation Service DLL — создает и поддерживает клиентские сетевые подключения к удаленным серверам по протоколу SMB

;По умолчанию используем "Мини-перенаправитель SMB 2.0" — реализует протокол SMB 2.0, позволяющий подключаться к сетевым ресурсам, расположенным на серверах с ОС Windows Vista и более поздних версий

;Протокол SMB 1.0 можно отключить полностью во всех сетях, где нет ОС младше Windows Vista и устаревших принтеров!

;sc config mrxsmb10 start= disabled

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\mrxsmb10]

"Start"=dword:00000004

1. Установите патчи-обновления MS17-010, закрывающие уязвимость ETERNALBLUE в SMB согласно вашей операционной системе:

Обновление IPS от 14 марта 2017 года Microsoft Windows SMB Remote Code Execution (MS17-010: CVE-2017-0143)

technet.microsoft.com/lib…ry/security/MS17-010.aspx

Для Windows 7, например, необходимо скачать и установить эти 2 обновления:

— Обновление качества (только система безопасности) для систем Windows 7 на базе процессоров x64 (KB4012212), март 2017 г.

— Ежемесячный набор исправлений качества системы безопасности для систем Windows 7 на базе процессоров x64 (KB4012215), март 2017 г.

Для остальных, уже неподдерживаемых систем (Windows XP и прочих) можно скачать здесь:

www.catalog.update.micros…m/Search.aspx?q=KB4012598

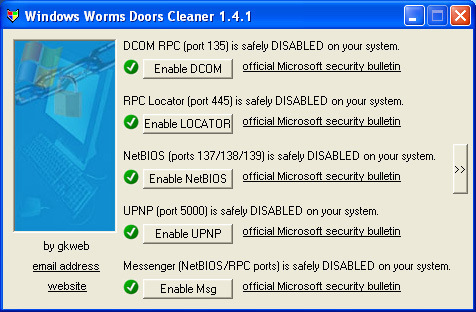

2. Заблокируйте все неиспользуемые внешние соединения из Интернет как минимум по 145-му и 139-му TCP-портам

Вредоносная программа-шифровальщик WannaCrypt ищет уязвимые компьютеры, путем сканирования открытого извне TCP-порта 445 (Server Message Block — SMB). Поэтому необходимо заблокировать доступ как минимум по этому порту (а также по 139-му) из Интернет на вашем межсетевом экране или маршрутизаторе.

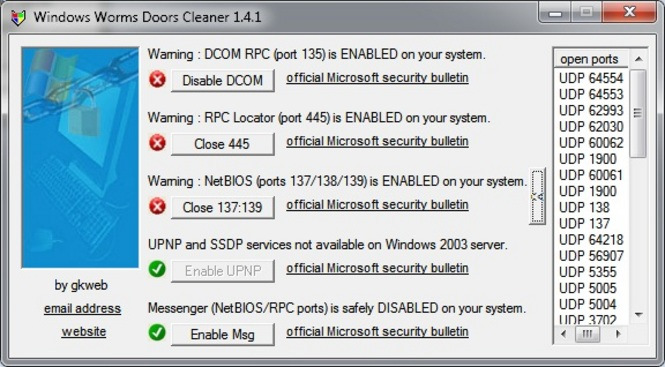

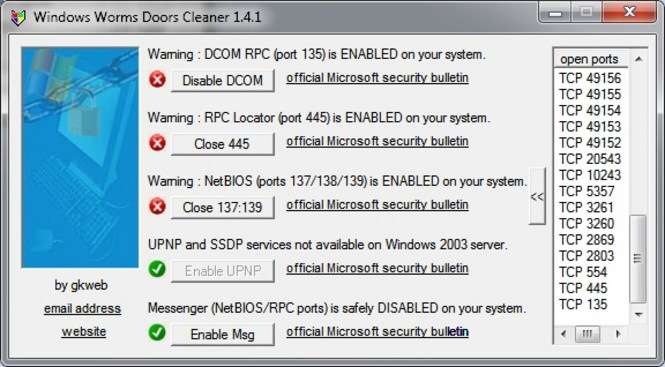

Просто и легко закрыть неиспользуемые порты можно при помощи программы WWDC — Windows Worms Doors Cleaner.

В отличие от файерволов, блокирующих порты, WWDC их закрывает, отключая службы, открывающие их. Нужно устранять источник проблемы, а не симптомы.

Как это сделать описано здесь:

2ip.ru/article/portsrule/

sinyashin.ru/kompyutar-i-…ip-skachat-ustanovit.html

Не стоит отключать DCOM, так как не будет работать "Планировщик заданий", а он нужен для выполнения заданий, в том числе запуска "Языковой панели" — не будет индикатора языка клавиатуры справа внизу!

445 порт также можно закрыть через реестр, добавив следующие строки:

Windows Registry Editor Version 5.00

;Закрываем порт 445 TCP/UDP (NetBT) — NetBios, Server Message Block — SMB — "SMBDeviceEnabled"=dword:00000000

;За 445 порт отвечает драйвер netbt.sys, поэтому есть два способа избавиться от него:

;отключить драйвер netbt.sys через Диспетчер устройств, но тогда не будет работать DHCP-клиент Windows, что необходимо абонентам Интернета, использующим выделенные линии;

;переименовать в ветке реестра HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\NetBT\Parameters параметр TransportBindName (например, на OldTransportBindName), и после перезагрузки UDP- и TCP-порты будут отключены.

;Также через "Диспетчер устройств" в меню "Вид" выбираем "Показывать скрытые устройства"

;В списке устройств появятся "Драйверы устройств не Plug and Play", в списке открываем "NETBT" — Драйвер — Автозагрузка — Тип ставим "По требованию"

;В локальной сети не станет доступа к общим папкам и принтерам!

;Остановка драйвера приводит к сообщению "Следующие службы будут остановлены: DHCP-клиент", поэтому оставляем

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\NetBT]

"Start"=dword:00000001

;"Start"=dword:00000003

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\NetBT\Parameters]

"EnableLMHOSTS"=dword:00000001

"TransportBindName"="\\Device\\"

"UseNewSmb"=dword:00000001

"SMBDeviceEnabled"=dword:00000000

;"EnableLMHOSTS"=dword:00000000

;"TransportBindName"=-

;Безопасность сервера RPC, блокирование возможности удалённого отключения брандмауэра Windows злоумышленниками

;Уровень проверки подлинности LegacyAuthenticationLevel: СЕКРЕТНОСТИ ПАКЕТОВ 0x6 RPC_C_AUTHN_LEVEL_PKT_PRIVACY

;Проверка подлинности выполняется для всех данных, полученных как от клиента, так и от удаленного приложения. Кроме того, все данные шифруются

;0x8 DCOMSCM_RESOLVE_DISALLOW_UNSECURE_CALL

;technet.microsoft.com/en-us/ms687309(v=vs.85)

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Ole]

"EnableDCOM"="Y"

;"EnableDCOM"="N"

"LegacyImpersonationLevel"=dword:00000002

"LegacySecureReferences"="Y"

;"LegacyAuthenticationLevel"=dword:00000002

"LegacyAuthenticationLevel"=dword:00000006

"DCOMSCMRemoteCallFlags"=dword:00000008

3. Задействуйте системы резервного копирования

Даже копирование важных файлов на обычную флешку или внешний жесткий диск в ручном режиме уже будет нелишним. Можно заархивировать важные файлы, а затем изменить расширение, например на .1rar вместо .rar и тогда можно не копировать на внешний диск, а оставить на основном. Но лучше все-таки делать резервные копии на внешний отключаемый диск.

4. Используйте актуальные, поддерживаемые версии ОС, для которых выпускаются обновления безопасности. Устанавливайте критические последние обновления.

Для пользователей Windows XP есть патч в реестр, который дает возможность получать обновления для Windows XP Embedded для банкоматов до 2019 года, но нет гарантий их полной совместимости с версией для ПК.

5. Используйте средства защиты персональных компьютеров

От традиционных антивирусов (Microsoft Security Essentials — он же Windows Defender — Защитник Windows) с регулярно обновляемыми базами сигнатур до средств защиты следующего поколения (EDR, STAP, BDS и т.д.).

По заверениям Microsoft, пользователи антивируса Windows Defender (Microsoft Security Essentials) автоматически защищены от вируса!

Всегда оставляйте включенным Брандмауэр Windows. По умолчанию, входящие подключения фильтруются согласно белому списку (разрешаются по нему, остальные запрещены), а исходящие – по черному (запрещаются по нему, остальные разрешены). Открывайте доступ только нужным программам, а не портам!

Для удаления рекламного ПО используйте AdwCleaner.

Проверить брандмауэр Windows

2ip.ru/firewalltest/

Настроить брандмауэр Windows

sonikelf.ru/kak-nastroit-brandmauer-windows/

finarchive.ru/threads/1927/

Проверить безопасность системы

2ip.ru/port-scaner/

Настойчиво НЕ рекомендуется платить злоумышленникам, если файлы уже зашифрованы – деньги уходят от вас, а в итоге вы не получаете и никогда не получите свои файлы. Проверено лабораторией Check Point, которая ждет доступ к тестовым файлам еще с пятницы 12.05.2017.

Обратите внимание, что если у вас установлен соответствующий патч или иным образом блокируется использование данной уязвимости (например, с помощью IPS), то это не значит, что вы не подвержены WannaCrypt. Шифровальщик и в этом случае сможет быть запущен, но для этого уже понадобится реакция пользователя, привычная для работы классических локеров-вымогателей. Установка патча Microsoft блокирует только удаленное заражение, запуск и распространение вредоносного кода.

Программа WWDC — Windows Worms Doors Cleaner 1.4.1 позволяет нажатием нескольких кнопок отключить самые уязвимые службы операционной системы, от DCOM и RPC Locator до UPnP и NetBIOS, и службы мгновенного обмена сообщениями, вроде Messenger; кроме того, она помогает закрыть порты, использующиеся этими службами, от 135-ого порта до 445-ого порта и порт 5000. Помимо этого, программа показывает локальные порты операционной системы, которые оставлены открытыми. Подробнее: hotdownloads.ru/windows_worms_doors_cleaner

Ссылки

www.atraining.ru/virus-wannacrypt-measures/

support.microsoft.com/ru-…-enable-and-disable-smbv1, -smbv2, -and-smbv3-in-windows-vista, -windows-server-2008, -windows-7, -windows-server-2008-r2, -windows-8, -and-windows-server-2012

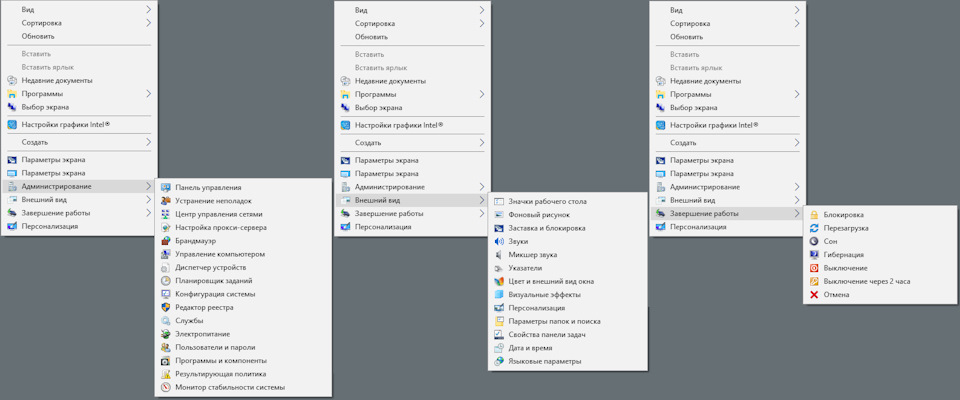

Кстати, через реестр можно создавать вложенные меню рабочего стола!

Комментарии 11

Подскажите пожалуйста во всех пунктах нужно убрать галочки кроме "Протокол Интернета версии 4 (TCP/IPv4)" заранее спасибо.

Да, вот эти только оставил у себя

Комментарий удалён

Все ваши проблемы от невежества.

В данном случае без описанных действий можно лишиться своих данных на компьютере навсегда.

Это скрытый посыл приход на *nix :)

А как же известные Антивирусы, разводят людей на бабло и нихрена не работают)

это уязвимость в системе на более низком уровне

для меня это тёмный лес однако, что бы это всё проделать

Скачиваем обновления и устанавливаем. Там везде кнопка далее и перезагрузка. Все просто.

у меня всё равно XP стоит 7ка не втанет

Тем более необходимо срочно закрыть брешь в системе.

Alexmtx

Скачиваем обновления и устанавливаем. Там везде кнопка далее и перезагрузка. Все просто.

А потом получаем этого червя в лицо)))